Iniciándonos en ciberseguridad: primeros pasos

Comenzamos una nueva serie de artículos que tienen como objetivo servir de ayuda en los inicios de este apasionante mundo de la ciberseguridad, en un espacio hiperconectado sin barreras y carente en muchos casos de control. Por tanto, no se tratará de una disertación técnica llena de terminología y acrónimos de difícil comprensión, sino de un acercamiento a este vasto mundo.

En primer lugar, quiero destacar que el área de la Ciberseguridad es una de las que cuentan con mayor demanda de profesionales. Es raro no recibir ofertas de trabajo en LinkedIn de empresas internacionales de reclutamiento (LHR Recruitment UK, Goodwin Recruitment US, etc.) ofreciendo generalmente puestos muy interesantes, con unas condiciones laborales excepcionales.

También es cierto que son muchos los pseudo-profesionales de la ciberseguridad, que están asumiendo funciones para las que no están cualificados, que no han recibido la formación adecuada y/o tienen la experiencia necesaria. Pero también es cierto que al final, cuando se evidencie quién es realmente un profesional, un apasionado de su trabajo, y quién solo está aprovechando la coyuntura de la necesidad de personal en ciberseguridad, se normalizará la situación y valorará realmente al verdadero profesional.

Ante una entrevista de trabajo en el área de la ciberseguridad tenemos que tener presente que no somos Superman, es imposible dominar y ni siquiera tener pleno conocimiento, de todos los caminos y posibilidades que nos ofrece: analista/consultor de ciberseguridad, Ingeniero/Arquitecto de seguridad, Técnico del SOC, Gestor de Riesgos, Pentester (Red Team/Blue Team/Purple Team), CSO, CIO, CISO, etc. Hay que ser realista y exponer las fortalezas y debilidades.

Si te has planteado dar un giro a tu carrera y apostar por la Ciberseguridad, te espera un trabajo duro. Nuestros principios deben ser la pasión por el trabajo, la formación, actualización y reciclaje continuo, las prácticas (exitosas y fallidas de las que se aprende también), y nunca dejar de aprender y tener curiosidad por todo lo que envuelve la ciberseguridad.

Dependiendo de la motivación y hacia donde quieras enfocar tu futuro profesional, un buen consejo es aplicar el principio de Pareto, destinar un esfuerzo del 80% en conocimientos técnicos y un 20 % en conocimientos de gestión, o viceversa, pero nunca centrarse en el 100% en cualquiera de los dos entornos. Con este Máster en Protección de Datos y Seguridad de la Información tenéis la suerte de poder conocer ambos mundos, todo lo relacionado con la gestión y normativas legales sobre protección de datos, y la parte más técnica sobre ciberseguridad.

Por último, me gustaría hacer un símil del trabajo de un especialista en ciberseguridad.

- Bombero, una parte del trabajo es muy parecido al de inspector de bomberos, comprobando y asegurando que las infraestructuras están correctas y se rigen según los estándares predefinidos, y que todo el personal conoce cómo reaccionar ante una emergencia,

- Médico, ante un problema se procede a evaluar y trata cualquier lesión después de un accidente,

- Detective, haciendo un análisis forense y rastreando lo sucedido para evitar que se repita, y por último,

- Adivino, prediciendo el futuro para protegernos ante las amenazas desconocidas.Y para adentrarnos en el mundo de la ciberseguridad, comprender la naturaleza de los datos es fundamental.Un dato es la unidad básica de información, simples hechos o medidas, como un número, una fecha o una palabra que por sí solos son irrelevantes. Un número telefónico o un nombre de una persona, por ejemplo, son datos que, sin un propósito, una utilidad o un contexto no sirven como base para proporcionar un significado y un contexto. Los datos pueden provenir de fuentes externas o internas a una organización, pudiendo ser de carácter objetivo o subjetivo, o de tipo cualitativo o cuantitativo, etc. Por ejemplo, una fecha de nacimiento, el precio de un producto o la temperatura en una determinada localización son todos ejemplos de datos.

- Datos Personales

Los datos personales se definen como cualquier información relacionada con una persona identificada o identificable. Esto incluye nombres, direcciones, fechas de nacimiento, números de teléfono, etc. La ciberseguridad protege estos datos para evitar el robo de identidad y otros tipos de fraudes.

- Datos Financieros

Dentro de los datos financieros nos encontramos con números y hechos relacionados con el dinero y las finanzas de una persona física o jurídica, pública o privada. Incluyen números de tarjetas de crédito, saldos bancarios, informes de crédito, etc., datos muy apreciados por los cibercriminales, como fue el caso de Air Europa.

- Datos Sensibles

Como define el RGPD, entendemos por datos sensibles aquellos datos personales que, si se divulgan, podrían causar daño moral o físico a la persona a la que pertenecen. Se incluyen datos sobre la salud, la orientación sexual, las creencias religiosas, políticas, etc. La ciberseguridad debe garantizar la seguridad de estos datos protegiendo su confidencialidad, e integridad respetando la privacidad y los derechos humanos de los individuos.

La información es la interpretación de los datos, el resultado de procesar y analizar los datos para proporcionar un significado y un contexto. Se puede definir como un conjunto de datos procesados y que tienen un significado (relevancia, propósito y contexto), y que por lo tanto son de utilidad. Por ejemplo, el hecho de que una persona naciera el 20 de noviembre de 1942 es un dato. Sin embargo, si además se sabe que esa persona es el presidente de un país, esa información se convierte en información valiosa, nos identifica al Presidente Joe Biden.

- Información Confidencial

Se entiende como información confidencial aquella que ha sido clasificada como sensible por y para una organización, individuo o entidad gubernamental. Este tipo de información engloba patentes, secretos comerciales, planes de negocio, datos de clientes y empleados, etc. Su divulgación no autorizada podría causar daños significativos financieros, legales, reputacional, etc.

- Información Personal Identificable

Es la información que puede usarse para identificar, contactar o localizar a una persona determinada. Puede ser el nombre y su dirección, su huella digital o el reconocimiento facial por medio de IA. Los cibercriminales utilizan este tipo de información para cometer fraudes.

El conocimiento es una mezcla de experiencia, valores, información y know-how que sirve como marco para la incorporación de nuevas experiencias e información, y es útil para la acción. En las organizaciones se encuentra dentro de documentos, almacenes de datos, políticas, procesos organizativos y normas. El conocimiento se deriva de la información, así como la información se deriva de los datos.

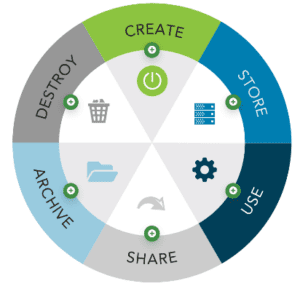

El modelo del ciclo de vida de la seguridad de los datos

El ciclo de vida del manejo de datos, desde su creación, almacenamiento, uso, compartición, archivo y finalmente destrucción conlleva diferentes riesgos y diferentes medidas de seguridad para manejarlos.

El ciclo de vida del manejo de datos, desde su creación, almacenamiento, uso, compartición, archivo y finalmente destrucción conlleva diferentes riesgos y diferentes medidas de seguridad para manejarlos.

Necesitamos reconocer qué activos de información necesitamos proteger, cuál es el valor de los datos según su propietario, qué tipo de riesgos existen respecto a la probabilidad de que la información pueda verse comprometida, destruida o modificada por cualquier medio y el impacto que pueda ocasionar, y cuáles son sus vulnerabilidades en cada fase del ciclo de vida.

Tenemos que tener presente que muchos procedimientos son exigidos por normas y regulaciones nacionales e internacionales. Por ejemplo en España el ENS o la LPIC, en Europa los reglamento RGPD y DORA (resiliencia operativa digital del sector financiero), o las directivas 2022/2555 NIS2 (medidas destinadas a garantizar un elevado nivel común de ciberseguridad en toda la Unión) y 2022/2557 CER (resiliencia de las entidades críticas), en EEUU la Ley Sabarnes Oxley (SOX) con los requisitos de mantenimiento de registros y transacciones, o los requisitos de los estándares de seguridad de datos de la industria de tarjetas de pago (PCI DSS) con respecto a la información de las tarjetas de crédito y cómo mantener esa información de forma segura.

En los próximos artículos, profundizaremos en los aspectos clave de la ciberseguridad. Desde explorar el ciclo de vida de la seguridad de los datos y sistemas informáticos, hasta abordar conceptos esenciales como el ciberespacio y los pilares fundamentales de la seguridad. Hablaremos de estrategias defensivas, la integración de tecnologías IT/OT, modelos organizativos especializados y ¡mucho más! Te invitamos a acompañarnos en este recorrido sobre la ciberseguridad.

José Antonio Sánchez Durán, Senior Consultant & Advisor

Govertis, parte de Telefónica Tech