Las dimensiones fundamentales en Ciberseguridad

Para introducirnos en la ciberseguridad es esencial comprender las dimensiones clave que sustentan la protección de la información y los sistemas digitales. En este artículo exploraremos en detalle cada una de estas dimensiones fundamentales, analizando su impacto y relevancia.

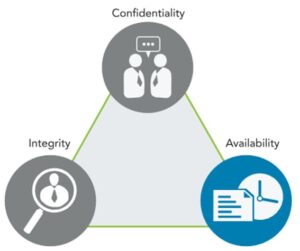

En la definición de la ciberseguridad, se ha hecho mención a la necesidad de garantizar y preservar las dimensiones de seguridad: Confidencialidad, Integridad y Disponibilidad (availability), también conocida como la tríada CID (o CIA en inglés), objetivo de la seguridad de la información.

Confidencialidad

Protección de la información y los activos asociados de accesos no autorizados y usos indebidos.

Protección de la información y los activos asociados de accesos no autorizados y usos indebidos.

La obligación del profesional de seguridad es regular el acceso: proteger los datos que necesitan protección, permitiendo el acceso y uso solamente a las personas autorizadas.

Entre los vectores de amenaza que implican la violación de la confidencialidad tenemos los que son intencionados, como el robo de contraseñas, o ataques de fuerza bruta aplicando el método de prueba y error en un intento de descifrar una contraseña o nombre de usuario, la captura del tráfico de red como los ataques man-in-the-middle interceptando y manipulando el tráfico, o ataques más especializados como la ingeniería social y el phishing. Y aquellos no intencionados, considerados como accidentes comunes que incluyen el envío de información confidencial por correo electrónico a un destinatario equivocado, la publicación de datos privados en web públicas y redes sociales, o simplemente dejar información confidencial expuesta en el monitor de un ordenador desatendido.

Tenemos que tener presente que la protección de la privacidad está regulada por ley (RGPD), imponiendo la obligatoriedad de implementar salvaguardias organizativas, físicas y técnicas, así como la realización de análisis de riesgos.

Integridad

Grado en que algo es íntegro, preciso y completo, internamente coherente, consistente y correcto. En ciberseguridad tenemos que referirnos a la integridad de los datos y a la integridad de los sistemas.

Grado en que algo es íntegro, preciso y completo, internamente coherente, consistente y correcto. En ciberseguridad tenemos que referirnos a la integridad de los datos y a la integridad de los sistemas.

La integridad de los datos nos garantiza que los datos no han sufrido alteración no autorizada. Para lograrlo se requiere la protección de los datos en los sistemas, durante su almacenamiento, procesamiento y en tránsito garantizando que no contengan modificaciones indebidas, errores o pérdidas de información. La integridad del sistema se logra mediante el mantenimiento de una configuración segura conocida (o línea base) con una funcionalidad operativa esperada para el sistema que procesa la información.

La integridad es fundamental para proporcionar confiabilidad en la información y los sistemas.

En el caso de datos personales sobre información médica de un paciente (datos de carácter especial RGPD), si alguien sin autorización cambia la información (de forma intencionada o accidental) puede poner en peligro la vida de la persona.

Las medidas de seguridad dirigidas a lograr la integridad eficaz también deben proteger contra las alteraciones no intencionadas o accidentales, como pueden ser los errores de los usuarios o la corrupción o pérdida de datos por un mal funcionamiento del sistema.

Disponibilidad

Lo podemos definir como el acceso a los datos y servicios de información por parte de los usuarios autorizados, cuando y donde lo requieran, de forma segura y confiable, y con capacidad para su utilización, cumpliendo los requisitos del negocio.

Lo podemos definir como el acceso a los datos y servicios de información por parte de los usuarios autorizados, cuando y donde lo requieran, de forma segura y confiable, y con capacidad para su utilización, cumpliendo los requisitos del negocio.

No todos los sistemas y datos tienen la misma criticidad en cuanto a su disponibilidad, por lo que el profesional de seguridad debe asegurarse y garantizar que se presten los niveles adecuados de disponibilidad.

Entre las amenazas no intencionadas para la disponibilidad se encuentran las que tienen origen de naturaleza no maliciosa como pueden ser fallos de hardware, paradas no programadas de software o problemas puntuales de ancho de banda de la red. En cambio, los ataques maliciosos incluyen, por ejemplo, ataques de denegación de servicio (DoS) en el que los hackers inundan un servidor con peticiones superfluas, saturando el servidor y degradando el servicio, u otras formas de sabotaje que impidan el acceso al sistema de información a los usuarios legítimos (por ejemplo el ataque al SEPE).

Además el Esquema Nacional de Seguridad (ENS) incluye las dimensiones de seguridad:

Autenticidad

Propiedad o característica consistente en que una entidad es quien dice ser o bien que garantiza la fuente de la que proceden los datos.

Trazabilidad

Propiedad o característica consistente en que las actuaciones de una entidad (persona o proceso) pueden ser trazadas, realizar su seguimiento, de forma indiscutible hasta dicha entidad.

Otro de los principios fundamentales de la seguridad de la información, definido en la ISO 7498-2:

No repudio (de origen o de destino)

El no repudio proporciona seguridad contra la negación por alguna de las partes implicadas (origen o destino) de haber participado en toda o parte de la comunicación.

En el caso de no repudio en origen, el emisor está imposibilitado para negar el envío puesto que el destinatario dispone de pruebas del envío, una prueba infalsificable del origen del envío creada por el emisor (la firma digital permite probar la procedencia e integridad).

En el caso de no repudio en destino, es el receptor el que no puede negar haber recibido el mensaje ya que el emisor dispone de pruebas de la recepción. El emisor dispone de la prueba de que el destinatario legítimo de una comunicación la recibió.

Como ejemplo de no repudio ‘podemos considerar’ el sistema de mensajería WhatsApp, con el sistema de cifrado entre usuarios. Al enviar un mensaje tenemos muestras de las dos modalidades de no repudio, al enviar el mensaje al destinatario nos aparece el tic gris simple indicando que el mensaje se envió correctamente, el doble tic gris indicando que el mensaje se entregó correctamente en el teléfono o dispositivos vinculados al destinatario, y cuando lo lee pasa a color azul, por lo cual no podemos negar que hemos enviado el mensaje, y tampoco pueden negar que lo han recibido.

José Antonio Sánchez Durán, Senior Consultant & Advisor

Govertis, parte de Telefónica Tech